Leitfaden zu den PhishER-Einstellungen – Wissensdatenbank

Umgehung der Authentifizierung: Ein umfassender Leitfaden zu Pass-the-Hash-Angriffen - Hornetsecurity – Cloud Security Services for Businesses

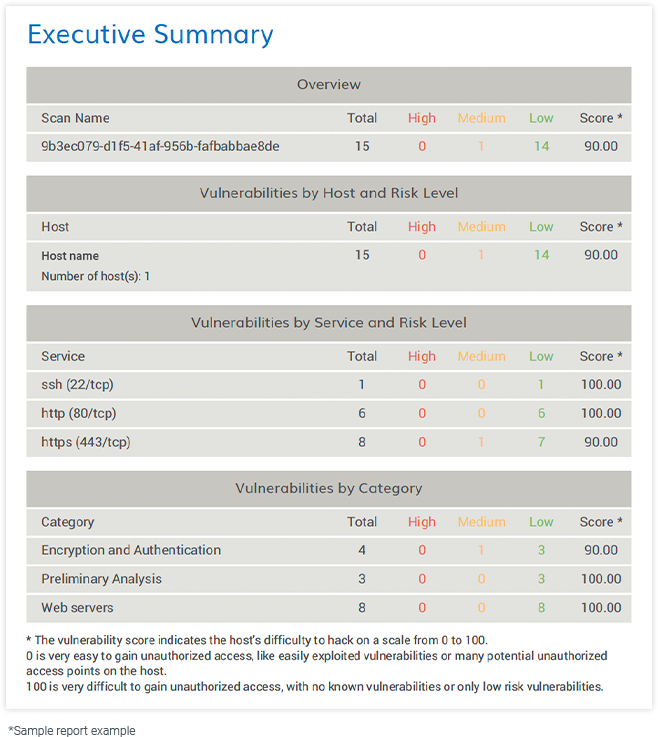

Schwachstellenanalyse und PCI-Scans, CertCentral

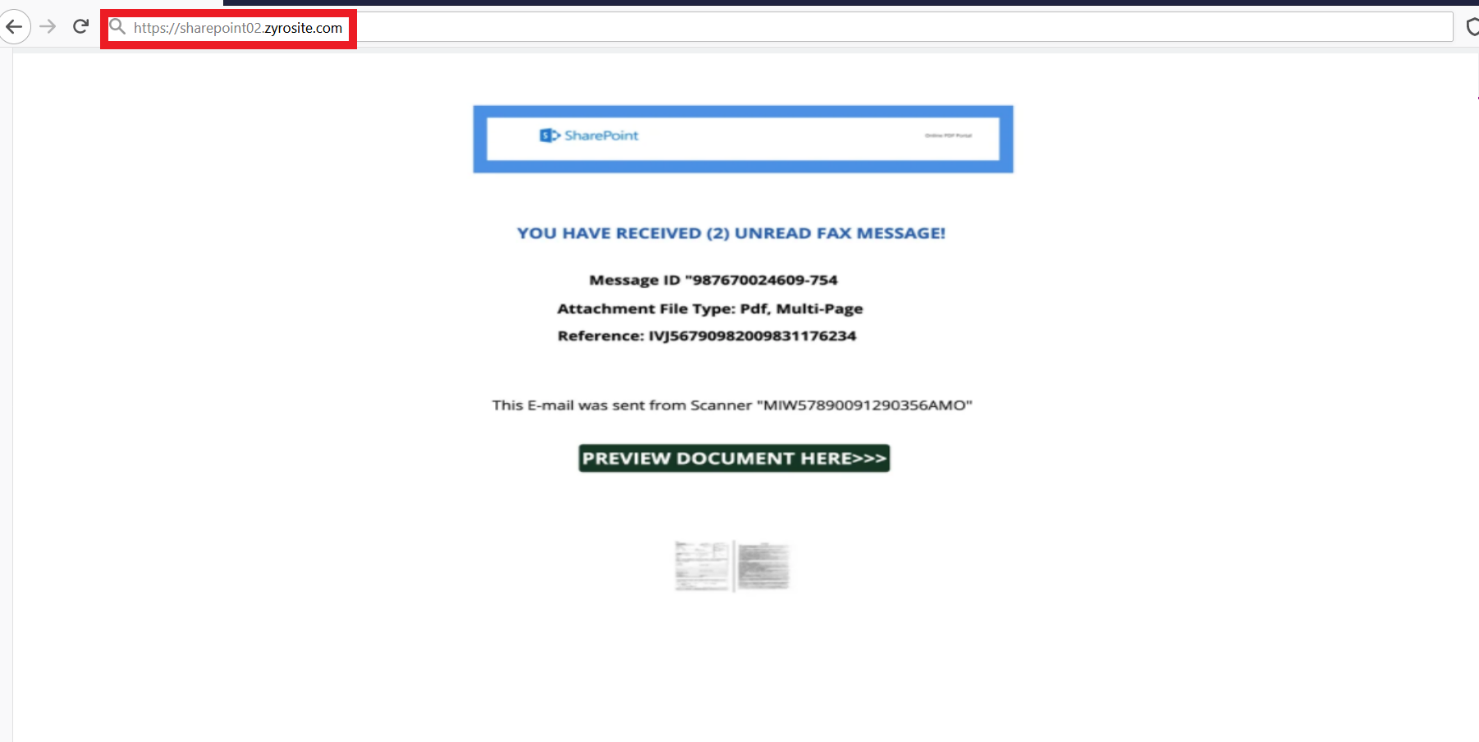

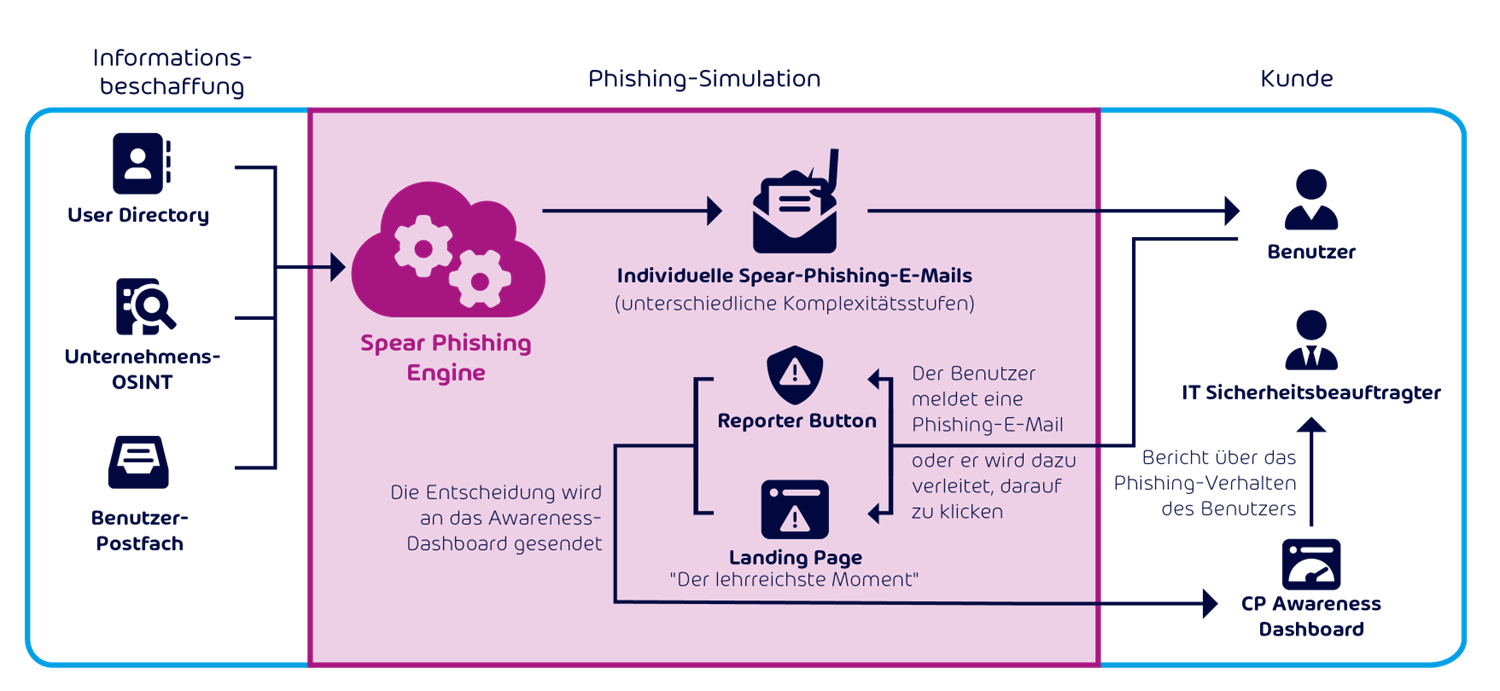

Phishing: Angriffe, Gefahren und Schutz - Phishing-Leitfaden

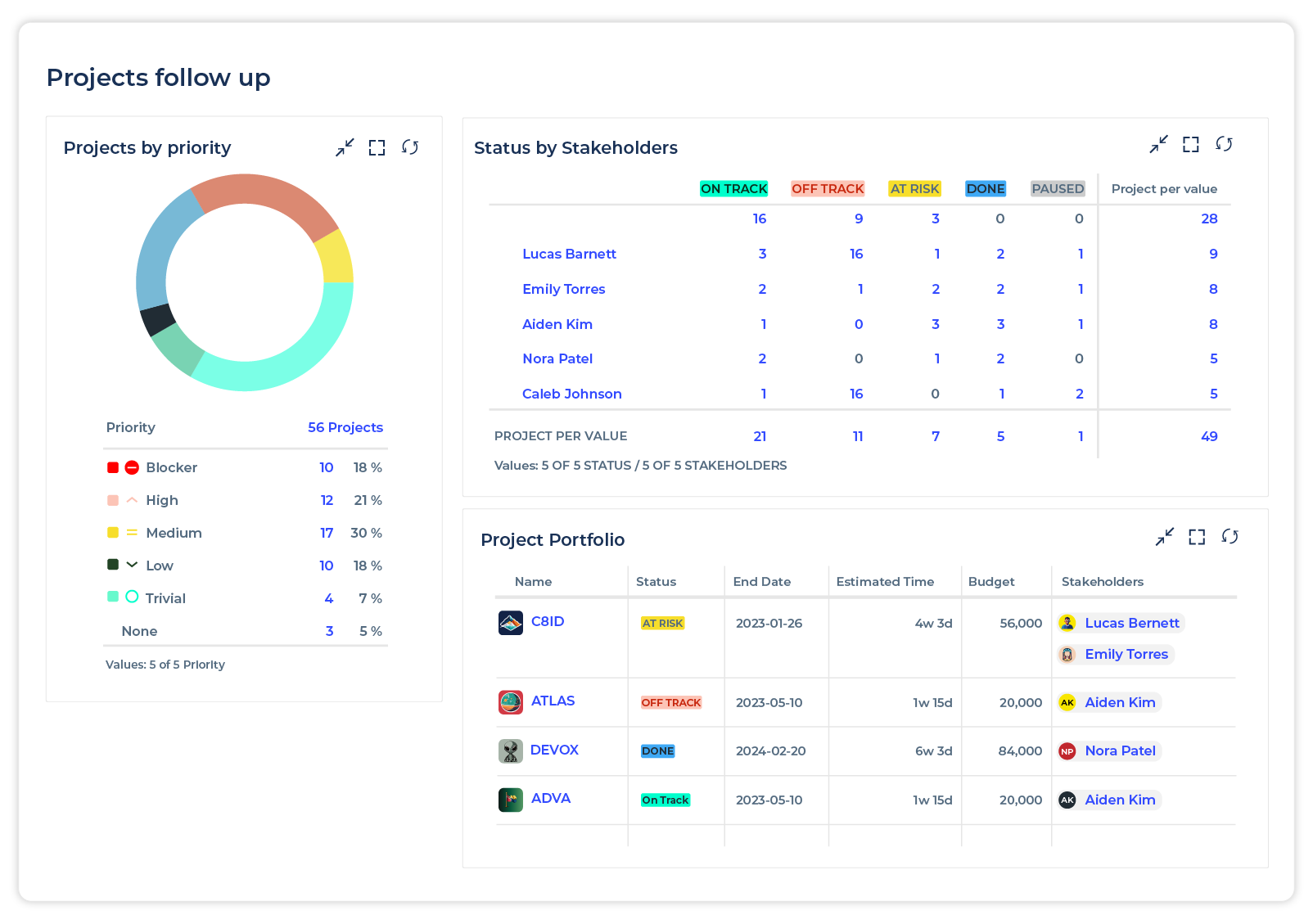

Jira Archive - XALT Your Atlassian and Cloud Solution Partner

Phish-tips to Cook Juicy Attacks - DATA443-Cyren

Die 13 besten Wissensdatenbank-Software-Lösungen 2024

Edge-to-Cloud, Zero Trust und SASE-Sicherheit

Zero-Trust-Sicherheit: Ein umfassender Leitfaden

Kunden-Onboarding Meistern: Ein Umfassender Leitfaden

Supply-Chain-Angriffe verstehen und Ihr Unternehmen schützen - Hornetsecurity – Cloud Security Services for Businesses

Schulung und Schulung von Mitarbeitern - FasterCapital

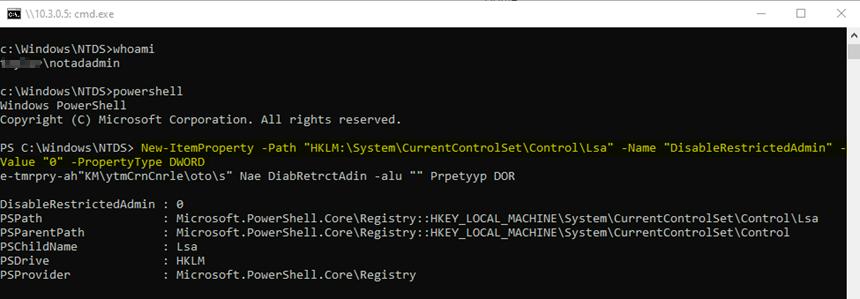

Umgehung der Authentifizierung: Ein umfassender Leitfaden zu Pass-the-Hash-Angriffen - Hornetsecurity – Cloud Security Services for Businesses